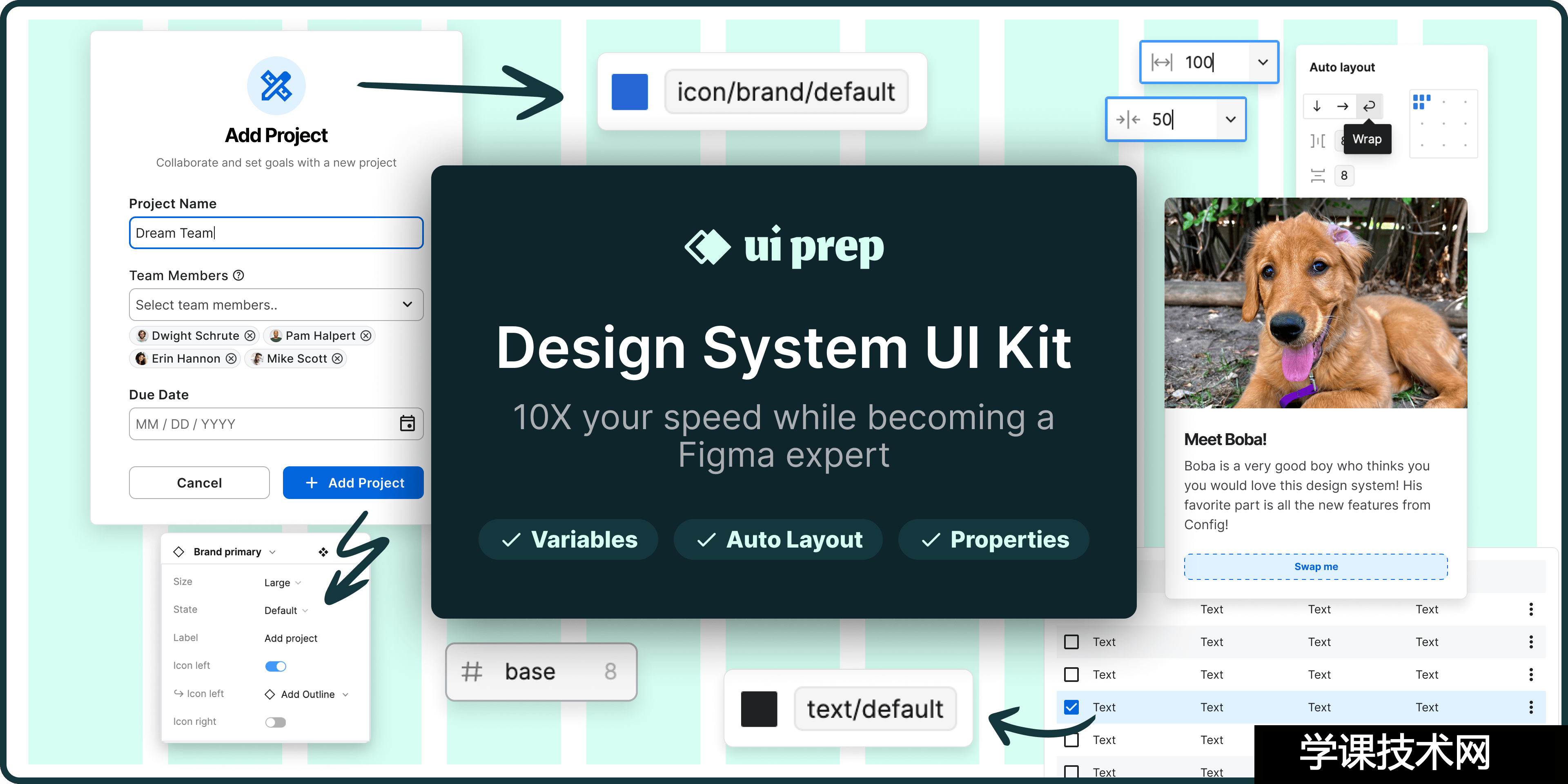

今天帮一个朋友分析了一个网站,症状是从搜索引擎访问,网站会跳转到另一个网站去,直接输入网址,网站没有发生跳转,通过一系列的分析发现罪魁祸首隐藏在js文件里面,下面是代码:

var regexp=/\.(sogou|soso|baidu|google|youdao|yahoo|bing|118114|biso|gougou|ifeng|ivc|sooule|niuhu|biso)(\.[a-z0-9\-]+){1,2}\//ig;

var where =document.referrer;

if(regexp.test(where))

{

window.location.href='https://www.dobunkan.com'

}

从日志上来看,是有人通过网站的漏洞在网站本身的js文件里面增加了一段代码,而这段代码会判断流量是否是从这些搜索引擎来的,如果是从搜索引擎来的,直接跳转到指定的网站,如果不是从这些搜索引擎来的,就不发生跳转,上面的代码中科院发现该黑客劫持了来自搜狗、百度、360、神马、必应、谷歌等搜索引擎的流量,如果你的网站发现类似的代码千万要小心。

解决办法:修复网站漏洞,删除可疑代码,问题即可得到解决。

资源下载

下载价格10 积分

此资源购买后10天内可下载。1、如果您遇到版本没有及时更新,或者无法下载(请勿重复支付)等问题,请联系客服QQ:125252828 微信号:dobunkan

2、注意:本站资源永久免费更新,标题带“已汉化”字样的属于汉化过的!!!

3、如果您购买前没有注册账户,请自行保存网盘链接,方便后续下载更新。

4、1积分等于1元。购买单个资源点立即支付即可下载,无需注册会员。

5、本站支持免登陆,点立即支付,支付成功就就可以自动下载文件了(因部分插件和模板没来得及汉化,如果需要汉化版,请先咨询清楚再买!)。

6、如果不会安装的,或者不会使用的以及二次开发需求,费用另外计算,详情请咨询客服!

7、因程序具备可复制传播性质,所以,一经兑换,不退还积分,购买时请提前知晓!

2、注意:本站资源永久免费更新,标题带“已汉化”字样的属于汉化过的!!!

3、如果您购买前没有注册账户,请自行保存网盘链接,方便后续下载更新。

4、1积分等于1元。购买单个资源点立即支付即可下载,无需注册会员。

5、本站支持免登陆,点立即支付,支付成功就就可以自动下载文件了(因部分插件和模板没来得及汉化,如果需要汉化版,请先咨询清楚再买!)。

6、如果不会安装的,或者不会使用的以及二次开发需求,费用另外计算,详情请咨询客服!

7、因程序具备可复制传播性质,所以,一经兑换,不退还积分,购买时请提前知晓!

常见问题

源码、模板插件上传安装提示错误怎么办?

1、本站在打包Wordpress插件或者模板的时候,一般会将官方文档、官方申明、已经其他文件一起打包,因此,大部分插件模板在安装前需要解压缩。

2、强烈推荐服务器使用linux系统,环境推荐 apache2+php+mysql,别给我说你还是你还是使用的windows服务器。。。。

购买后无法下载或者提取码错误怎么办?

请联系客服QQ:125252828 或者微信:dobunkan,由于骚扰信息过多,加好友时请说明原由!

小白建站啥都不会怎么办?

请与客服联系,沟通具体的技术支持。由于搭建环境、调试程序需要花费一些时间,可能会收取一些费用。

怎样催促站长更新?

直接微信或者QQ联系本站客服,提供最新版本号以及软件名称,客服会在第一时间更新,如果超过2-3年未更新的请先联系站长后再确认是否需要下载。

为什么打开链接看不到最新版本?

因为网盘默认是按名称排序,最新版本不一定会排在第一个,请打开链接后点击右上角的“修改日期”,这时候更新列表就会按更新日期排序了。

原文链接:https://www.dobunkan.com/net/398,转载请注明出处。

评论1